在网络安全领域,掌握漏洞测试技术是每位从业者的必修课。而DVWA(Damn Vulnerable Web Application)作为一款开源的漏洞测试平台,凭借其真实模拟的漏洞场景和模块化设计,成为安全研究者、开发者及教育机构的首选工具。本文将从核心功能、安装指南到安全实践,全方位解析如何利用DVWA搭建高效的学习与测试环境。

一、DVWA的核心特点与适用场景

DVWA以PHP/MySQL为基础框架,集成了十大常见Web漏洞模块,包括SQL注入、跨站脚本攻击(XSS)、文件上传漏洞等,每个模块提供低、中、高、不可能四种安全等级,用户可通过实战逐步提升攻防技能。其优势体现在:

适用人群涵盖网络安全学习者、渗透测试工程师及Web开发人员,尤其适合用于企业内部安全培训。

二、DVWA环境搭建:从零到实战

1. 前置准备

2. 安装步骤详解(以Windows为例)

步骤1:部署PHPStudy

1. 访问[phpStudy官网]下载最新版并安装。

2. 启动Apache与MySQL服务,确保本地环境运行正常。

步骤2:配置DVWA

1. 解压DVWA源码至PHPStudy的WWW目录(如`D:phpStudyWWWDVWA`)。

2. 修改配置文件:

php

$_DVWA['db_server'] = '127.0.0.1';

$_DVWA['db_database'] = 'dvwa';

$_DVWA['db_user'] = 'root';

$_DVWA['db_password'] = 'root';

步骤3:初始化数据库

1. 浏览器访问` Database完成建表。

2. 若提示reCAPTCHA密钥缺失,需在配置文件中添加Google验证密钥:

php

$_DVWA['recaptcha_public_key'] = '6LdJJlUUAAAAAH1Q6cTpZRQ2Ah8VpyzhnffD0mBb';

$_DVWA['recaptcha_private_key'] = '6LdJJlUUAAAAAM2a3HrgzLczqdYp4g05EqDs-W4K';

3. 登录与安全设置

三、DVWA的安全实践与风险控制

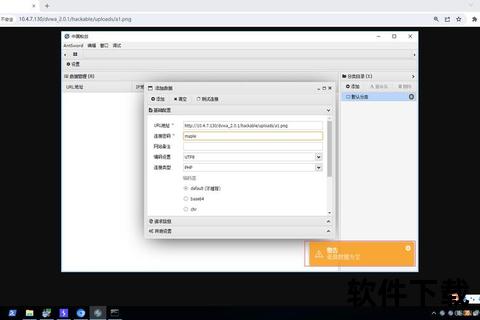

1. 漏洞测试示例:SQL注入攻击

2. 安全性注意事项

四、用户评价与未来展望

1. 社区反馈

2. 发展趋势

DVWA不仅是技术练兵的沙盒,更是理解Web安全本质的窗口。通过本文的安装指南与实践案例,读者可快速搭建专属的漏洞测试环境,在合法合规的前提下锤炼攻防技能。随着网络安全威胁的不断演变,持续学习与工具创新将成为抵御风险的核心竞争力。